İsrail merkezli Hackerlar

İş Dünyasında

Oldukça Başarılı Mesaj Saldırıları Yaptılar

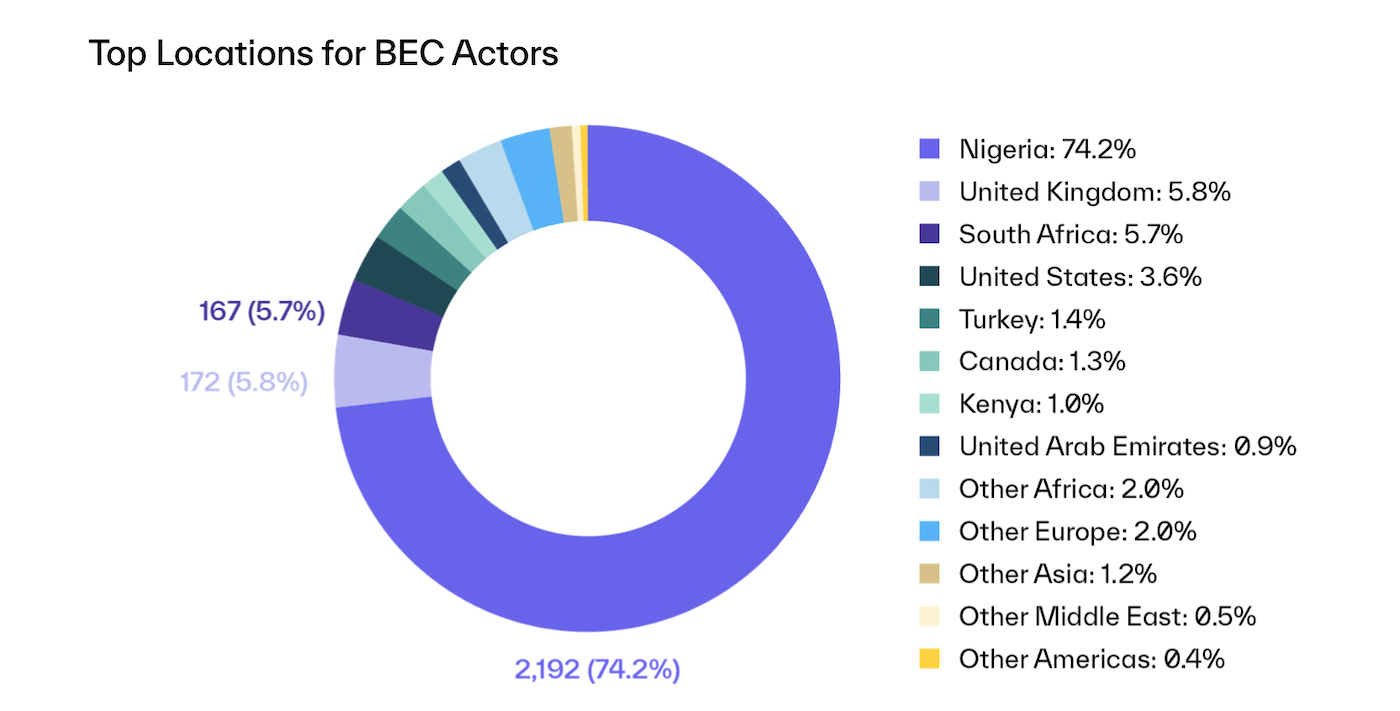

E-posta güvenlik firması Abnormal Security'nin bir raporuna göre, İsrail merkezli bir tehdit grubu son zamanlarda sofistike e-posta saldırılarına karışmıştır. Bu olağandışı bir durumdur, çünkü Abnormal Security tarafından incelenen saldırıların çoğunluğu geçen yıl Nijerya'dan kaynaklanmaktadır. Rapor, İsrailli tehdit aktörlerinin gelişen sofistike yöntemlerini vurgulamakta ve saldırılarını gerçekleştirmek için ileri teknikler geliştirdiklerini göstermektedir.

İsrail saldırganları, iş e-postası hilesi (BEC) saldırılarını gerçekleştirmek için sofistike sahteleme tekniklerinden yararlanmaktadır. Rapor, Şubat 2021'den bu yana yaklaşık 350 BEC saldırısını takip etmiş ve hepsini bu belirli gruba atfetmiştir. İsrailli saldırganların kullandığı yöntemler arasında, finansal işlemlerden sorumlu üst düzey yöneticileri taklit etmek, hedef şirketin içinden ve dışından kişilikler kullanmak ve hatta e-postaları hedef organizasyonun yaygın olarak kullandığı dile çevirmek yer almaktadır.

Saldırganların kullandığı dikkate değer bir taktik, sahte e-postaları sahtelenmiş yöneticilerden göndermektir, böylece e-postanın CEO veya organizasyon içindeki diğer üst düzey bir kişiden geldiği gibi görünür. Bu, hedef organizasyonun genellikle e-posta sahteciliğini önleyen bir DMARC politikası olduğunda, gönderme adını CEO'nun adını taklit etmek suretiyle yapılır. Saldırganlar, alıcıları daha da aldatmak için gerçek alan adlarını da kullanmaktadır.

Saldırılar, iç ve dış mesaj vektörlerini içeren belirli bir çerçeveyi takip etmektedir. İç vektörler genellikle hedeflenen organizasyondaki üst düzey yöneticileri taklit ederken, dış vektörler, genellikle KPMG gibi saygın firmalardan olan birleşme ve satın alma konularında uzmanlaşmış gerçek avukatları içermektedir. İlk temas kurulduktan sonra saldırganlar, yaklaşan bir satın alma ile ilgili olarak başlangıç ödemesi talep etmektedir. Bazı durumlarda, saldırganlar hatta saldırıyı hızlandırmak ve delil izlerini azaltmak için iletişimi en aza indrimek için sesli görüşmeler üzerinden de devam ettikleri gözlemlendi.

Rapor, bu saldırılara ilişkin birkaç önemli bulguyu vurgulamaktadır. Hedef alınan organizasyonlar, önemli ortalama yıllık gelire sahip çok uluslu şirketlerdir ve 6 kıtada yer alan 61 ülkeden çalışanlar bu sahte e-postaları almıştır. Bir saldırıda talep edilen ortalama miktar 712.000 dolar olup, bu, tipik bir BEC saldırısının önemli ölçüde üzerindedir. Saldırganlar e-postalarında genellikle İngilizce kullanmaktadır, ancak İspanyolca, Fransızca, İtalyanca ve Japonca gibi dillerde de çeviriler sunmaktadır. Ayrıca, saldırıların yaklaşık %80'inin Mart, Haziran-Temmuz ve Ekim-Aralık aylarında gerçekleştiğini belirtmek de önemlidir.

Saldırganların İsrail'de bulunmasına rağmen, motivasyonları devlet dışı aktörlerle uyumlu olup, başlıca finansal kazanç odaklıdır. Rapor, İsrail'in siber güvenlik yenilikleri konusundaki tarihsel ününü kabul eder ve ülkenin sınırları içinde tehdit aktörlerinin ortaya çıkmasıyla arasındaki çelişkiyi vurgular.

Bu BEC saldırılarının artan ciddiyeti ve talep edilen yüksek miktarlar, güçlü e-posta güvenlik önlemlerine olan ihtiyacı ortaya koymaktadır. Abnormal Security, BEC saldırılarını tespit etmek için insanları eğitmeyi ve davranışsal yapay zeka kullanarak anormallikleri tespit eden otomatik savunma sistemlerini kombinasyon halinde kullanmayı önermektedir. E-postanın hala kazançlı bir saldırı vektörü olması nedeniyle, tehdit aktörlerinin taktiklerini geliştirmeleri, yeni yaklaşımlar denemeleri ve e-posta kullanıcılarını etkilemeye yönelik girişimlerinde daha hedefli ve sofistike hale gelmeleri beklenmektedir. Kuruluşların Slack, Zoom ve Microsoft Teams gibi iletişim platformlarını benimserken, güvenlik etkilerini dikkate almak ve riskleri azaltmak için uygun savunma mekanizmalarının yerinde olduğundan emin olmak önemlidir.